1.はじめに

NISTは2023年5月10日にNIST SP 800-171 Rev3 Draftを発表した。この改訂は、1年以上にわたるデータ収集、技術分析、パブリクコメント等の集⼤成となる重要なマイルストーンと位置づけられる。本速報ではこのDraftで導入された主要な変更について説明する。

NISTは2024年初頭に最終版を発行する前に、SP 800-171 Rev.3のDraftを少なくとももう1回リリースする予定とされており、今回のDraftに対してもパブリックコメントを求めている。今回のDraftが最終版となるとは限らないことをご承知おきいただきたい。NIST SP 800-171の改訂は今後に続くと想定される171A、172、172A、CMMC、DFARS等の改訂のスタートとなるので、今後も注視していく必要がある。

2.セキュリティ要件のファミリとセキュリティ要件の変更

セキュリティ要件のファミリは今回3つのファミリが新たに設けられ、従来の14ファミリから17ファミリに増えた。追加されたファミリは以下の3つである。

- Planning(計画)

- System and Services Acquisition(システムとサービスの調達)

- Supply Chain Risk Management (サプライチェーンリスクマネジメント)

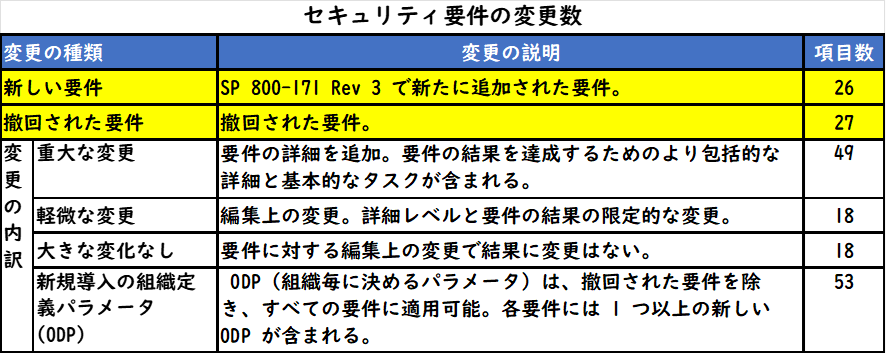

セキュリティ要件の変更状況を下表に纏めた。

新しいセキュリティ要件と撤回されたセキュリティ要件は上記の通りであり、総数は109項目となる。そのうち新規の3ファミリに割り当てられたのは10項目であるため、従来からある14ファミリに割り当てられたセキュリティ要件は110項目から99項目に減ったことになる。撤回された要件のうち、完全に削除された要件は3項目のみであり、他の項目はいずれかの要件に取り込まれており、変更のあった要件は67項目と非常に多くなっている。

また、従来、要件の検討において基本セキュリティ要件(FIPS 200から導出)と派生セキュリティ要件(NIST SP 800-53 Rev4から導出)に分けて導出されていたものから、全てのセキュリティ要件をNIST SP 800-53 Rev5から導出する形となったことによって生じた変更についても要件数の変化に現れている。なお、組織定義パラメータの導入については、NIST SP 800-53の記述要領にあわせ、従来の抽象的な要件から具体性を高めて曖昧さを取り除くことにより、実装される管理策の有効性を高め、評価の範囲が明確化され、評価者による曖昧さを減らすことで評価の効率化にも役立つものである。

3.セキュリティ要件の主要な変更

今回のDraftで提示された主要な要件の変更について以下に示す。なお、変更箇所に関しては、様々な関係者がそれぞれの視点から分析を実施しており、引き続き継続調査する必要がある。

- 3.4.8 アプリケーションをブラックリスト化するかホワイトリスト化するかを選択することができたが、今回はホワイトリスト化一択となった、経費的にはホワイトリスト掲載のためには全てのアプリケーションを記述する必要があり、調査や不要アプリの削除等の手間が掛かりコスト増が予想される。

- 3.11.1 サプライチェーンリスクアセスメントが必要なのは主契約業者だけでなく、サプライチェーン内の全ての契約事業者で評価が必要。

- 3.12.5 全ての組織(事業者)は管理策のアセスメントに独立したアセッサーまたはアセスメントチームを利用しなければならないと規定している。つまり、DoDがDFARSでCMMCによる第三者認証を規定しているように、他の機関や組織のCUIを扱う契約事業者も、NIST SP 800-171 Rev3 Draftの要件の一部として、Cyber ABによるC3PAOのアセスメントと同様な第三者によるアセスメントを行なうことを求められる可能性がある。

- 3.13.7 スプリットトンネリングは禁止されていたが使用が許され、使用するためにどのような対策が必要かを定義するのは、機関や組織に任された。

- 3.13.11 使用する暗号について暗号化は、適用される法律、大統領令、指令、規制、ポリシー、標準、およびガイドラインに従って実装する必要はあるが、FIPS暗号に限定されなくなる。これは、これまでのパブリックコメントで、FIPS暗号に限定すると最新の暗号技術の利用ができなくなるという指摘が多くあったのでそれらのコメントに対する対応ではないかと思われる。

- 3.16.3 外部システムサービスプロバイダーも、利用する組織のセキュリティ要件と組織で規定された管理策を遵守しなければならなくなった。NIST SP 800-171 Rev3 Draftでは、"外部システムサービスの利用によるリスクを管理する責任は、CUIの保護に責任を持つ組織にある“と定めている。

4.考察

NISTが提供する規定類は、NIST SP 800-53 Rev5が提供されたことに伴いそれに準拠する形で順次更新されている。NIST SP 800-171 Rev3の場合、基本セキュリティ要件と派生セキュリティ要件に分かれていたものを一本化し、NIST SP 800-53 Rev5とNIST SP 800-53Bをベースとすることで、より具体的な要件となり実装が容易になるものと考える。暗号の利用に関しても、パブリックコメントを反映し、最新の技術も利用できる様になった。

CUIの保護に関してはNISTの提供する基準に従うこととなっており、DoDの調達に関してもNIST SP 800-171 DoD Assessment Methodologyや現在準備中のCMMCを含め影響を受けることになる。NIST SP 800-171 Rev3の最終版が来年に発刊されることを考慮すると最終的に2025年に予定されているCMMC正式運用のタイミングまでには、全体な仕組みが整備されると思われる。

以上、NIST SP 800-171 Rev3 Draftの内容を速報した。今後、正規版が提供されるまで継続的に報告する。

株式会社エヴァアビエーション

コンサルタント 土橋俊夫

2023.5.20